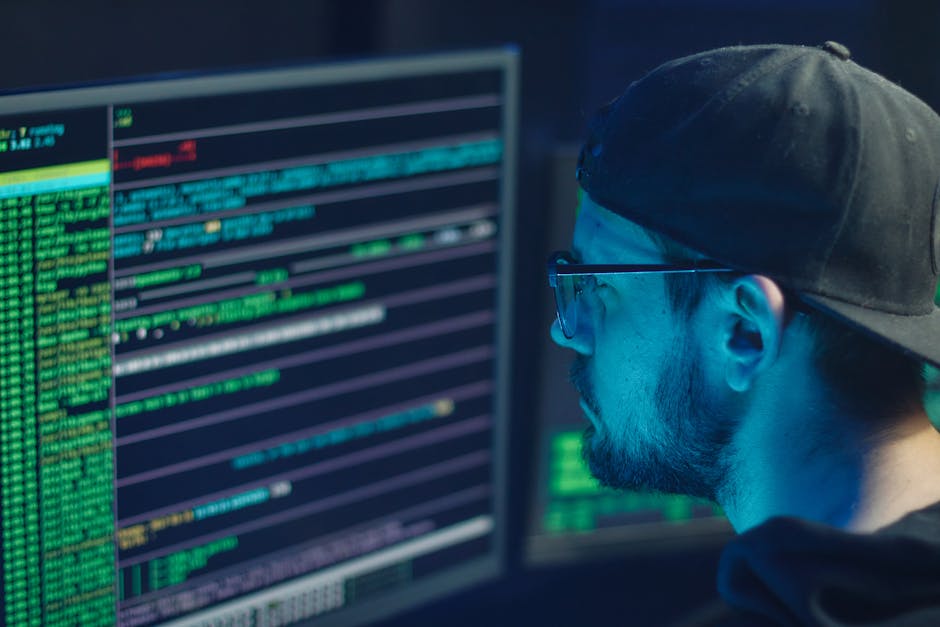

CrowdStrike Pecat Pembocor Data Internal, Ancaman Hacker Terungkap!

VOXBLICK.COM - Dalam lanskap keamanan siber yang terus bergejolak, berita tentang pelanggaran data atau serangan siber seringkali mendominasi. Namun, insiden terbaru yang menimpa CrowdStrike, salah satu raksasa keamanan siber global, justru menyoroti ancaman yang tak kalah mematikan namun sering terabaikan: ancaman dari dalam. Perusahaan ini baru-baru ini mengambil langkah tegas dengan memecat seorang karyawannya yang dicurigai membocorkan informasi sensitif kepada kelompok peretas, sebuah kejadian yang mengguncang fondasi kepercayaan dalam industri yang seharusnya menjadi benteng pertahanan digital.

Insiden ini bukan sekadar kasus pembocoran informasi biasa. Ini adalah pengingat tajam bahwa bahkan perusahaan yang paling canggih dalam melindungi diri dari ancaman eksternal pun rentan terhadap risiko yang berasal dari karyawannya sendiri.

Bayangkan sebuah benteng yang dirancang untuk menahan serangan musuh dari luar, namun justru memiliki pintu belakang yang terbuka lebar karena ulah penghuninya. Itulah skenario yang diilustrasikan oleh kasus CrowdStrike ini, menyoroti kompleksitas dan urgensi pengelolaan ancaman internal.

Detail Insiden: Ketika Kepercayaan Dikhianati

Menurut laporan awal, seorang karyawan CrowdStrike diduga menyalahgunakan aksesnya untuk menyampaikan data internal kepada kelompok peretas.

Meskipun detail spesifik mengenai jenis data yang dibocorkan dan identitas kelompok peretas belum sepenuhnya diungkap ke publik, implikasinya sangat serius. CrowdStrike, sebagai penyedia solusi keamanan siber terkemuka, memiliki akses ke informasi yang sangat rahasia dari ribuan kliennya, termasuk data kerentanan, strategi pertahanan, dan informasi intelijen ancaman. Kebocoran sekecil apa pun bisa dimanfaatkan oleh aktor jahat untuk melancarkan serangan yang lebih canggih dan merusak.

Tindakan cepat CrowdStrike dalam mengidentifikasi dan memecat karyawan tersebut menunjukkan keseriusan mereka dalam menangani insiden ini.

Namun, kejadian ini secara tidak langsung juga membuka diskusi tentang seberapa jauh perusahaan harus mempercayai karyawannya dan bagaimana teknologi dapat membantu memantau dan mencegah penyalahgunaan akses tanpa melanggar privasi secara berlebihan.

Ancaman Internal: Musuh dalam Selimut

Ancaman internal, atau insider threat, adalah salah satu tantangan keamanan siber yang paling sulit diatasi.

Berbeda dengan peretas eksternal yang harus menembus berbagai lapisan pertahanan, ancaman internal sudah berada di dalam jaringan, seringkali dengan akses sah ke sistem dan data sensitif. Ini membuat deteksi menjadi jauh lebih rumit. Ancaman internal dapat dibagi menjadi beberapa kategori:

- Pelaku Beritikad Jahat (Malicious Insiders): Karyawan yang sengaja membocorkan data atau merusak sistem untuk keuntungan pribadi, balas dendam, atau karena ideologi tertentu (seperti kasus ini).

- Pelaku Ceroboh (Negligent Insiders): Karyawan yang tidak sengaja menyebabkan kebocoran data karena kurangnya kesadaran keamanan, kesalahan konfigurasi, atau menjadi korban rekayasa sosial (phishing, misalnya).

- Pelaku yang Dikompromikan (Compromised Insiders): Akun karyawan yang diretas oleh pihak eksternal, yang kemudian menggunakan akses sah karyawan tersebut untuk menyusup lebih dalam ke jaringan perusahaan.

Insiden CrowdStrike jelas mengarah pada kategori pertama, di mana motivasi untuk membocorkan informasi kepada kelompok peretas menunjukkan niat jahat yang terencana.

Hal ini menyoroti perlunya lapisan pertahanan yang tidak hanya berfokus pada perimeter eksternal, tetapi juga pada pengawasan aktivitas internal yang mencurigakan.

Dampak dan Pelajaran bagi Industri Keamanan Siber

Bagi CrowdStrike, insiden ini berpotensi menimbulkan dampak reputasi yang signifikan.

Sebagai perusahaan yang menjual kepercayaan dan keamanan, insiden kebocoran data internal dapat mengikis keyakinan klien terhadap kemampuan mereka untuk melindungi aset paling berharga. Namun, cara CrowdStrike menangani insiden ini dengan transparansi dan tindakan cepat juga dapat menjadi pelajaran berharga.

Bagi industri keamanan siber secara keseluruhan, kasus ini adalah pengingat untuk terus meningkatkan strategi pertahanan terhadap ancaman internal. Beberapa langkah penting yang bisa diambil perusahaan meliputi:

- Manajemen Akses yang Ketat (Least Privilege): Pastikan karyawan hanya memiliki akses ke data dan sistem yang benar-benar mereka butuhkan untuk menjalankan tugas mereka. Prinsip "least privilege" meminimalkan potensi kerusakan jika akun disalahgunakan.

- Pemantauan Aktivitas Pengguna (UEBA): Menerapkan solusi User and Entity Behavior Analytics (UEBA) untuk mendeteksi pola perilaku yang tidak biasa atau mencurigakan dari karyawan, seperti akses ke data yang tidak relevan dengan pekerjaan mereka atau pengunduhan massal.

- Pelatihan Kesadaran Keamanan Berkelanjutan: Mengedukasi karyawan tentang risiko keamanan, kebijakan perusahaan, dan cara melaporkan aktivitas mencurigakan. Ini membantu mengubah karyawan dari potensi titik lemah menjadi garis pertahanan pertama.

- Rencana Respons Insiden yang Kuat: Memiliki rencana yang jelas dan teruji untuk merespons kebocoran data atau insiden keamanan lainnya, termasuk proses investigasi, komunikasi, dan mitigasi.

- Budaya Keamanan yang Kuat: Mendorong budaya di mana keamanan adalah tanggung jawab bersama dan karyawan merasa nyaman melaporkan potensi masalah tanpa takut akan pembalasan.

Teknologi dan Mitigasi Ancaman Internal

Mengatasi ancaman internal bukan hanya masalah kebijakan dan pelatihan, tetapi juga melibatkan penerapan teknologi canggih. Solusi seperti Data Loss Prevention (DLP) dapat mencegah data sensitif meninggalkan jaringan perusahaan tanpa otorisasi.

Sistem Security Information and Event Management (SIEM) mengumpulkan dan menganalisis log keamanan dari berbagai sumber untuk mengidentifikasi indikator kompromi. Sementara itu, teknologi Zero Trust Architecture (ZTA) semakin relevan, di mana setiap permintaan akses, baik dari dalam maupun luar jaringan, harus diverifikasi secara ketat.

CrowdStrike sendiri adalah pemimpin dalam teknologi keamanan siber, dan insiden ini mungkin akan memacu mereka untuk lebih mengintegrasikan dan menyempurnakan solusi internal mereka untuk mendeteksi dan mencegah ancaman dari dalam.

Ini menjadi bukti bahwa perlindungan siber adalah perlombaan tanpa akhir, di mana setiap celah, sekecil apa pun, harus ditambal dan setiap risiko, baik eksternal maupun internal, harus dikelola dengan serius.

Kasus pemecatan karyawan oleh CrowdStrike karena dugaan pembocoran data internal kepada kelompok peretas adalah pengingat yang mencolok akan kompleksitas ancaman keamanan siber modern.

Ini bukan hanya tentang melindungi diri dari peretas yang gigih di luar sana, tetapi juga tentang mengelola risiko yang mungkin bersembunyi di balik dinding perusahaan. Insiden ini menegaskan bahwa keamanan siber adalah upaya multi-dimensi yang memerlukan kombinasi teknologi canggih, kebijakan yang ketat, pelatihan berkelanjutan, dan budaya kepercayaan yang kuat. Hanya dengan pendekatan holistik ini, perusahaan dapat berharap untuk membangun benteng pertahanan yang benar-benar tangguh terhadap semua bentuk ancaman, baik yang terlihat maupun yang tersembunyi.

Apa Reaksi Anda?

Suka

0

Suka

0

Tidak Suka

0

Tidak Suka

0

Cinta

0

Cinta

0

Lucu

0

Lucu

0

Marah

0

Marah

0

Sedih

0

Sedih

0

Wow

0

Wow

0

![[VIDEO] Rekor Dunia di Balik Suntikan Polio Massal Pertama Tahun 1955](https://img.youtube.com/vi/8eH0e--DOmU/hqdefault.jpg)