Permission Gated Tool Calling untuk Agen AI Python

VOXBLICK.COM - Kalau kamu membangun agen AI berbasis Python yang bisa memakai tool calling (misalnya akses database, memanggil API, membaca file, atau menjalankan aksi di sistem), tantangannya bukan cuma “bisa memanggil tool”, tapi juga “memanggil tool dengan benar dan aman”. Di sinilah konsep permission gated tool calling jadi penting: setiap permintaan tool harus melewati lapisan persetujuan yang jelas, biasanya dengan human-in-the-loop, supaya agen tidak bertindak sembarangan.

Bayangkan skenario sederhana: agen diminta “buatkan laporan penjualan” dan ia menafsirkan perlu mengakses data sensitif. Tanpa guardrail, agen bisa saja langsung memanggil tool yang terlalu luas aksesnya.

Dengan permission gating, agen akan meminta persetujuan (atau menunggu keputusan manusia) hanya untuk tool yang sesuai kebijakan. Hasilnya: kontrol lebih ketat, audit lebih rapi, dan risiko kesalahan berkurang.

Di artikel ini, kamu akan belajar cara menerapkan permission gated tool calling pada agen AI Python dengan pola human-in-the-loop.

Kita akan bahas pendekatan praktis: dari desain permission, pembuatan decorator persetujuan, sampai guardrail agar tool tidak dipanggil sembarangan.

Kenapa Tool Calling Perlu Permission Gating?

Tool calling membuat agen AI lebih berguna, karena ia bisa melakukan tindakan nyata. Tapi justru di situlah risiko muncul. Beberapa masalah umum:

- Overreach: agen memanggil tool dengan parameter terlalu luas (mis. query tanpa filter tanggal).

- Wrong tool: agen memilih tool yang tidak relevan (mis. “hapus data” ketimbang “ambil data”).

- Data leakage: agen mengakses informasi sensitif tanpa alasan yang sah.

- Eksekusi tanpa konteks: agen tidak memahami konsekuensi tindakan (mis. memicu workflow produksi).

Permission gating memaksa agen “berhenti sejenak” sebelum aksi. Dengan human approval, kamu memastikan bahwa tindakan sensitif hanya terjadi setelah ada validasi.

Dengan policy-based permission, kamu memastikan hanya tool yang sesuai kebijakan yang boleh dipanggil untuk konteks tertentu.

Konsep Inti: Permission, Scope, dan Human-in-the-Loop

Agar permission gating tidak jadi rumit, kamu perlu memisahkan tiga konsep:

- Permission: hak akses yang dimiliki agen (atau pengguna) untuk menggunakan tool tertentu.

- Scope: batasan detail, misalnya rentang waktu, jenis data, atau tingkat dampak (read-only vs write).

- Human-in-the-loop: mekanisme persetujuan manusia saat permintaan melampaui batas otomatis.

Contoh kebijakan sederhana:

- Tool

db_read_salesboleh dipanggil otomatis untuk data agregat. - Tool

db_export_csvhanya boleh jika scope berisi “periode < 30 hari”. - Tool

db_delete_recordsselalu butuh persetujuan manusia.

Dengan pola ini, kamu bisa membuat gating yang “cerdas”: tidak semua tool harus ditahanhanya yang berisiko.

Merancang Skema Permission yang Mudah Diimplementasikan

Untuk agen Python, skema permission sebaiknya berupa struktur data yang bisa dibaca cepat oleh runtime. Kamu bisa mulai dari model sederhana seperti:

- allowlist tool: daftar tool yang boleh dipanggil otomatis.

- denylist tool: daftar tool yang tidak boleh dipanggil sama sekali.

- risk level: misalnya

low,medium,high. - scope rules: aturan validasi parameter yang boleh/harus.

Prinsipnya: permission bukan hanya “boleh/tidak”, tapi juga “boleh dengan syarat apa”. Dengan begitu, kamu bisa menahan tool yang berpotensi merusak tanpa menghambat tool yang aman.

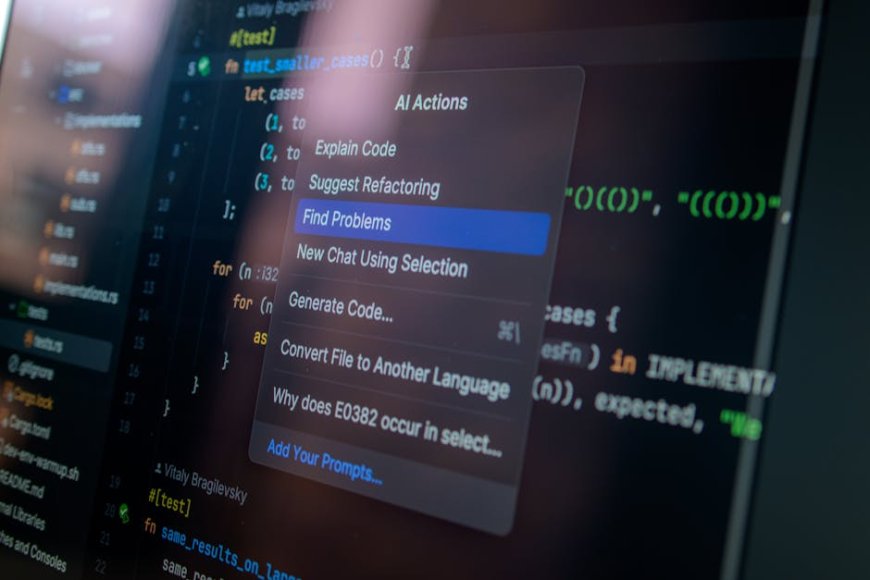

Decorator Persetujuan: Cara Praktis Menerapkan Gating

Decorator adalah cara elegan untuk memasang guardrail di atas fungsi tool. Kamu bisa membuat decorator yang:

- mendeteksi tool apa yang dipanggil

- menganalisis parameter untuk menentukan scope

- menentukan apakah perlu approval manusia

- menolak atau menunggu persetujuan

Contoh konsep kode (gaya pseudocode Python, mudah kamu adaptasi):

@permission_gated("db_delete_records", risk="high")- Decorator membaca parameter, mis.

record_idsdanreason - Jika

risk="high", decorator memanggilrequest_human_approval(...) - Jika disetujui, baru tool dieksekusi

Struktur fungsi persetujuan yang baik biasanya mengembalikan salah satu dari:

- approved=True (lanjut eksekusi)

- approved=False (tolak eksekusi)

- pending=True (tunggu keputusan)

Yang penting: decorator harus menjadi “pintu gerbang terakhir” sebelum aksi tool dijalankan. Jangan percaya sepenuhnya pada instruksi model.

Pola Guardrail untuk Menghindari Tool Dipanggil Sembarangan

Selain decorator, kamu perlu guardrail tambahan di level orchestrator agen. Berikut pola yang sangat membantu:

- Validasi parameter sebelum approval: cek format, batasan ukuran, dan filter minimum (mis. query harus menyertakan rentang tanggal).

- Normalisasi argumen: pastikan parameter tidak ambigu (mis. “bulan ini” diubah menjadi rentang tanggal konkret).

- Redaksi data sensitif saat meminta persetujuan: saat meminta manusia menyetujui, jangan kirim data mentah yang berlebihancukup ringkasan, jumlah record, dan metadata.

- Rate limiting untuk tool berisiko: batasi frekuensi pemanggilan tool tertentu.

- Audit log terstruktur: simpan “siapa meminta, tool apa, parameter ringkas, keputusan manusia, timestamp”.

Kalau kamu menggabungkan guardrail ini, permission gating akan terasa “kokoh”, bukan sekadar checkbox.

Human-in-the-Loop yang Nyaman: UX untuk Persetujuan

Human-in-the-loop tidak harus merepotkan. Kamu bisa membuat alur persetujuan yang cepat dan jelas:

- Tampilkan ringkasan permintaan: tool name, tujuan, dan scope.

- Tampilkan dampak: mis. “akan mengekspor 12.430 baris” atau “akan menghapus 3 record”.

- Berikan pilihan keputusan: Approve / Deny / Approve dengan perubahan (opsional).

- Gunakan id permintaan: supaya manusia bisa merujuk keputusan tanpa bingung.

Untuk agen AI Python, kamu bisa mengimplementasikan approval sebagai:

- callback ke UI internal

- integrasi ke sistem tiket (mis. approve melalui workflow)

- atau pesan ke channel tertentu (mis. Slack/Teams) untuk persetujuan manual

Kuncinya: keputusan manusia harus kembali ke runtime agen dalam bentuk yang bisa diproses otomatis (mis. token approval atau status approval).

Integrasi ke Agen: Alur dari Model ke Tool (yang Aman)

Secara arsitektur, kamu ingin alur berikut terjadi:

- Model menghasilkan rencana tool (tool call + argumen).

- Orchestrator mem-parse tool call dan membentuk “tool request object”.

- Permission engine melakukan evaluasi (cek allow/deny, cek risk level, cek scope rules).

- Jika perlu approval, orchestrator meminta human approval.

- Setelah disetujui, baru tool dieksekusi.

- Hasil tool kembali ke model untuk langkah berikutnya.

Dengan alur ini, permission gated tool calling menjadi bagian dari pipeline, bukan tambahan belakangan.

Contoh Kebijakan yang Bisa Kamu Terapkan Langsung

Berikut contoh kebijakan yang realistis untuk agen AI Python di lingkungan kerja:

- Read-only tools (mis. pencarian data, ringkasan dokumen): boleh otomatis, tetapi tetap lakukan validasi parameter (mis. limit hasil < 5000).

- Write tools (mis. update record, create ticket): butuh approval jika scope menyentuh data sensitif atau jumlah perubahan melebihi ambang.

- Destructive tools (mis. delete, purge, disable access): selalu butuh approval manusia.

- Ekspor file: butuh approval jika format mengandung data personal atau jumlah baris melebihi batas.

Dengan strategi ini, agen tetap produktif, tapi tindakan berisiko tidak terjadi tanpa kontrol.

Checklist Implementasi Permission Gated Tool Calling

Sebelum kamu deploy, pastikan kamu sudah menyiapkan hal-hal berikut:

- Definisikan daftar tool dan mapping ke risk level.

- Buat rule scope untuk memvalidasi parameter (range, limit, jenis data).

- Implementasikan decorator atau middleware untuk gating eksekusi tool.

- Siapkan mekanisme human approval yang mengembalikan status yang jelas.

- Catat audit log terstruktur (request, parameter ringkas, keputusan, hasil).

- Tambahkan fallback: jika approval ditolak, agen harus memberi respon yang informatif ke pengguna.

Penutup yang Praktis

Permission gated tool calling untuk agen AI Python adalah cara yang efektif untuk membuat sistemmu lebih aman tanpa mengorbankan kegunaan.

Dengan pendekatan permission + scope dan human-in-the-loop, kamu bisa memastikan tool hanya dipanggil ketika memang sesuai kebijakanterutama untuk aksi berisiko seperti akses data sensitif, eksekusi perubahan, atau tindakan destruktif.

Kalau kamu mulai dari langkah kecilmisalnya menerapkan decorator persetujuan untuk tool write/destructive terlebih dulukamu akan langsung merasakan peningkatan kontrol dan kejelasan audit.

Dari situ, perluas gating ke tool lain secara bertahap, sampai agen AI Python kamu punya guardrail yang matang, bukan sekadar “bisa memanggil tool”.

Apa Reaksi Anda?

Suka

0

Suka

0

Tidak Suka

0

Tidak Suka

0

Cinta

0

Cinta

0

Lucu

0

Lucu

0

Marah

0

Marah

0

Sedih

0

Sedih

0

Wow

0

Wow

0

![[VIDEO] Rekor Dunia di Balik Suntikan Polio Massal Pertama Tahun 1955](https://img.youtube.com/vi/8eH0e--DOmU/hqdefault.jpg)