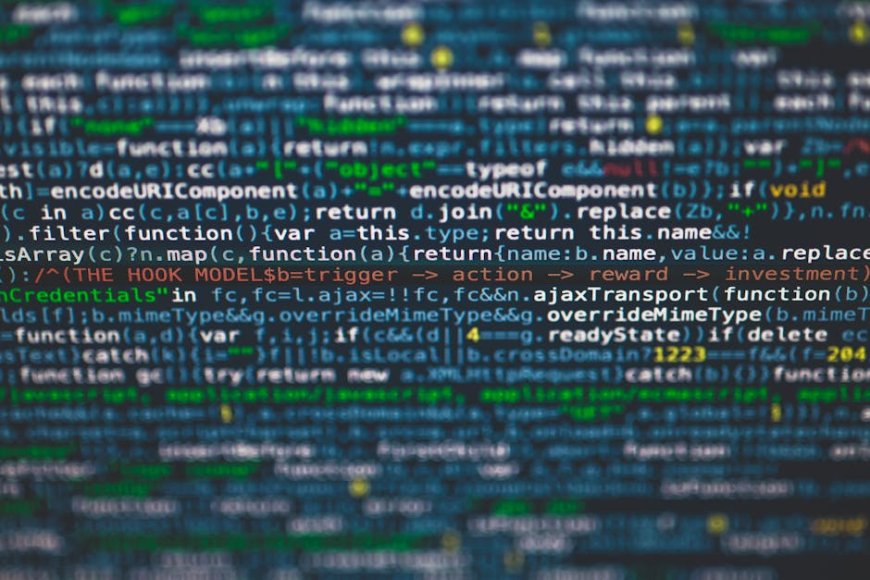

Ribuan App AI Vibe-Coded Bocorkan Data di Web Terbuka

VOXBLICK.COM - Kamu mungkin tidak pernah menyangka bahwa “aplikasi yang dibuat dengan AI” bisa menjadi pintu bocornya data. Namun, belakangan ini muncul kabar yang cukup mengganggu: ribuan aplikasi yang ditulis dengan AI (atau setidaknya dipengaruhi oleh AI) berpotensi mengekspos data perusahaan maupun pribadi ke web terbuka. Istilahnya terdengar teknis, tapi dampaknya nyatamulai dari kebocoran email, informasi pelanggan, sampai konfigurasi internal yang seharusnya tidak bisa diakses sembarang orang.

Yang membuat kasus seperti ini semakin sulit dihadapi adalah kecepatannya. AI bisa mempercepat proses pembuatan aplikasi, termasuk pembuatan kode boilerplate, integrasi API, hingga pembuatan endpoint.

Jika ada satu langkah keamanan yang terlewatmisalnya lupa mengatur akses, salah menaruh kredensial, atau membiarkan direktori tertentu terbukamaka aplikasi yang “sekilas berfungsi” bisa berubah menjadi sumber kebocoran.

Di bawah ini, kita bedah fenomenanya secara lebih konkret: apa yang ditemukan, kenapa bisa terjadi, siapa yang terdampak, danyang paling pentinglangkah praktis yang bisa kamu lakukan untuk mengurangi risiko keamanan siber, baik sebagai individu

maupun tim pengembang.

Apa yang dimaksud “vibe-coded” dan kenapa relevan ke kebocoran data?

Istilah vibe-coded biasanya dipakai untuk menggambarkan praktik membuat aplikasi berdasarkan “gaya/feel” atau permintaan yang cepat, kadang tanpa pemeriksaan keamanan yang ketat.

AI memang bisa membantu menyusun kode lebih cepat, tetapi kecepatan itu bisa jadi bumerang jika:

- Prompts terlalu umum dan tidak menyertakan syarat keamanan (misalnya “buat endpoint yang aman”).

- Kode yang dihasilkan tidak diuji menggunakan skenario serangan (misalnya akses tanpa otorisasi).

- Pengembang menganggap “kalau tidak error, berarti aman”.

- Konfigurasi deployment (misalnya bucket storage, CORS, atau aturan firewall) tidak diperiksa.

Intinya: AI bisa mempercepat produksi, tetapi keamanan tetap butuh proses. Tanpa proses, “ribuan aplikasi” yang dibuat dengan cara serupa akan membawa pola kesalahan yang samadan pola itulah yang sering dieksploitasi.

Dalam kasus yang diberitakan, pola kebocoran yang sering muncul biasanya bukan hal yang super mistis. Yang sering terjadi adalah hal-hal yang seharusnya mudah dicegah, seperti:

- Endpoint tanpa autentikasi: API yang seharusnya hanya dapat diakses user terautentikasi, tetapi ternyata publik.

- Misconfiguration pada layanan penyimpanan (misalnya file dokumen, log, atau export data) yang disetel “public”.

- Dokumen dan konfigurasi bocor: file konfigurasi, dump environment, atau metadata yang berisi informasi sensitif.

- Kesalahan otorisasi (authorization): user bisa mengakses data milik orang lain karena pengecekan peran (role) tidak benar.

- Indexing oleh mesin pencari: data yang seharusnya tertutup justru terindeks dan mudah ditemukan.

Kenapa ini berbahaya? Karena data yang bocor tidak selalu langsung “dihack”. Banyak kasus berawal dari kebiasaan: aplikasi dibuat, di-deploy, lalu hanya diuji fungsinya. Sementara itu, aspek akses dan kontrol data diabaikan.

Kalau kebocoran data terjadi, dampaknya bisa berlapis. Kamu mungkin berpikir “yang bocor cuma sebagian kecil”, padahal efek domino biasanya cepat.

- Dampak pada pengguna: kebocoran email, nomor telepon, riwayat transaksi, hingga data profil yang bisa dipakai untuk phishing atau doxing.

- Dampak pada perusahaan: kebocoran pelanggan bisa memicu tuntutan hukum, denda kepatuhan, dan kerusakan reputasi.

- Dampak pada infrastruktur: ketika konfigurasi atau kunci API bocor, penyerang bisa masuk lebih dalam (bukan hanya membaca data).

- Biaya respons insiden: investigasi, rotasi kredensial, pemulihan layanan, dan audit keamanan ulang.

Yang perlu kamu ingat: data pribadi dan data perusahaan sering saling terkait. Misalnya, saat aplikasi menyimpan data pelanggan, ia juga menyimpan token integrasi pembayaran atau informasi internal.

Jadi satu lubang kecil bisa membuka akses ke beberapa “lapisan” sekaligus.

AI bukan pelaku yang sengaja merusak. AI hanya menjalankan instruksi. Namun, AI dapat mempercepat penyebaran kode yang mengandung kelemahanterutama jika workflow pengembang tidak menambahkan pemeriksaan keamanan.

Beberapa skenario yang membuat AI berkontribusi pada risiko:

- Template keamanan tidak diterapkan: AI menulis endpoint dengan pola umum, tapi tidak memasukkan kontrol akses yang spesifik kebutuhan bisnis.

- Integrasi API tanpa guardrails: misalnya menyambungkan ke layanan pihak ketiga tanpa membatasi cakupan token.

- Penggunaan library tanpa verifikasi: AI bisa merekomendasikan package, tapi tim tetap harus mengecek versi, lisensi, dan risiko.

- Kurangnya threat modeling: AI membantu membuat fitur, tapi tidak menggantikan analisis ancaman.

Di sinilah kamu perlu mengubah cara pandang: AI adalah “asisten produktivitas”, bukan pengganti keamanan.

Bagian ini yang paling penting. Kamu tidak perlu menunggu insiden untuk berbenah. Berikut langkah yang bisa langsung kamu terapkanbaik kamu individu yang membangun aplikasi kecil, maupun tim yang mengelola produk.

1) Audit akses dan autentikasi untuk semua endpoint

Pastikan tidak ada endpoint yang “kebetulan” terbuka. Lakukan pengecekan:

- Endpoint publik vs privat jelas dan terdokumentasi.

- Autentikasi wajib untuk operasi yang membaca/menulis data sensitif.

- Gunakan mekanisme rate limiting untuk mengurangi brute force.

2) Terapkan authorization yang ketat (bukan cuma login)

Login saja tidak cukup. Kamu perlu kontrol otorisasi per resource:

- Pastikan user hanya bisa mengakses data miliknya atau sesuai izin.

- Lakukan uji coba “user A mencoba user B” untuk setiap fitur.

- Gunakan policy/role berbasis aturan yang konsisten.

3) Tutup kebocoran konfigurasi dan kredensial

Ini klasik tapi sering terulang. Pastikan:

- Rahasia (API key, token, password) tidak pernah masuk ke repo.

- Gunakan secret manager (bukan menaruhnya di file konfigurasi yang bisa diakses publik).

- Environment variables tidak diekspos lewat error message atau endpoint debugging.

4) Periksa konfigurasi storage dan file yang disajikan ke publik

Jika aplikasi menyimpan file (PDF, export data, log), lakukan pemeriksaan:

- Bucket storage dan direktori harus default private.

- Jika perlu upload publik, pastikan validasi tipe file dan scanning malware.

- Gunakan akses bertanda waktu (signed URLs) untuk file yang sensitif.

5) Matikan indexing untuk data sensitif

Masalah sering muncul karena data bisa ditemukan mesin pencari. Kamu bisa menerapkan:

- Aturan

robots.txtdan header yang mencegah indexing untuk area sensitif. - Konfigurasi server agar direktori tidak bisa dibuka secara bebas.

- Pastikan dokumentasi internal tidak dipublikasikan tanpa kontrol.

6) Uji keamanan secara rutin: SAST, dependency scan, dan pengujian endpoint

Kalau kamu mengandalkan AI untuk menulis kode, kamu tetap wajib menambahkan “pagar” otomatis. Minimal lakukan:

- SAST (static application security testing) untuk mendeteksi pola berbahaya.

- Dependency scanning untuk menemukan library yang rentan.

- DAST atau pengujian dinamis yang meniru serangan nyata pada endpoint.

7) Buat checklist keamanan saat development dan saat deployment

Checklist terdengar membosankan, tapi justru menyelamatkan waktu saat insiden. Kamu bisa pakai struktur sederhana:

- Semua endpoint sensitif butuh autentikasi.

- Otorisasi per resource diuji.

- File konfigurasi dan secret tidak bocor.

- Storage default private.

- Log tidak memuat data sensitif.

Kalau kamu atau timmu menemukan aplikasi yang kemungkinan mengekspos data, jangan langsung “mencoba-coba” tanpa kontrol. Lakukan langkah yang aman:

- Stop sementara: batasi akses atau nonaktifkan endpoint berisiko.

- Amankan kredensial: rotasi API key/token yang mungkin terpapar.

- Dokumentasikan bukti: catat URL, waktu, dan jenis data yang terpapar (secukupnya).

- Laporkan lewat jalur yang tepat: internal security team atau prosedur responsible disclosure.

- Perbaiki akar masalah: bukan cuma menutup akses, tapi pastikan authorization dan konfigurasi benar.

Langkah ini penting agar responsmu tidak menambah risikomisalnya menyebarkan data yang sempat terlihat.

AI memang membuat pengembangan lebih cepat. Tapi kecepatan tanpa keamanan akan menghasilkan masalah yang sama berulang kalidan itu yang membuat “ribuan aplikasi” berpotensi menjadi korban pola kesalahan serupa.

Kamu tidak perlu melawan AI kamu perlu mengubah workflow agar keamanan menjadi bagian dari desain, bukan tambahan belakangan.

Kalau kamu ingin mulai dari satu kebiasaan paling efektif, pilih yang ini: uji akses dan otorisasi untuk setiap endpoint sebelum rilis. Banyak kebocoran terjadi bukan karena sistemnya rumit, melainkan karena kontrol akses tidak diuji secara serius.

Dengan menerapkan audit endpoint, menutup konfigurasi sensitif, mengunci storage, serta melakukan pengujian keamanan berkala, kamu bisa menekan risiko keamanan siber yang muncul dari aplikasi AIdan menjaga data perusahaan maupun pengguna tetap aman

dari web terbuka.

Apa Reaksi Anda?

Suka

0

Suka

0

Tidak Suka

0

Tidak Suka

0

Cinta

0

Cinta

0

Lucu

0

Lucu

0

Marah

0

Marah

0

Sedih

0

Sedih

0

Wow

0

Wow

0

![[VIDEO] Rekor Dunia di Balik Suntikan Polio Massal Pertama Tahun 1955](https://img.youtube.com/vi/8eH0e--DOmU/hqdefault.jpg)