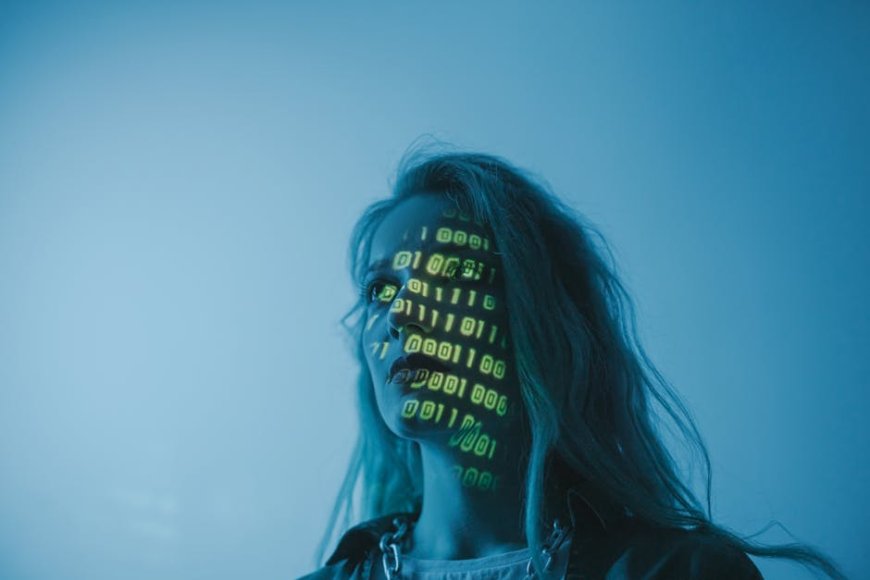

Mythos Anthropic Memicu Audit Keamanan Siber Baru untuk Developer

VOXBLICK.COM - Anthropic Mythos kini mulai disebut-sebut sebagai pemicu “gelombang baru” audit keamanan siberbukan hanya untuk perusahaan besar, tapi juga untuk developer yang membangun aplikasi berbasis AI, integrasi model, dan sistem yang memproses data pengguna. Kedengarannya seperti tren, namun dampaknya nyata: cara tim menilai risiko berubah, standar pengujian makin ketat, dan ekspektasi terhadap praktik secure-by-design semakin tinggi. Kalau kamu seorang developer, ini bukan kabar yang bisa diabaikan. Audit keamanan yang sebelumnya fokus pada infrastruktur mungkin bergeser ke area yang lebih “dekat” dengan cara aplikasi berpikir: prompt, tooling AI, alur data, serta kontrol terhadap output model.

Bagian yang menarik: Mythos Anthropic sering dibicarakan sebagai narasi/kerangka yang memengaruhi bagaimana sistem AI dirancang dan dievaluasi.

Dalam konteks keamanan, narasi ini diterjemahkan menjadi tuntutan audit yang lebih terstrukturmisalnya memastikan model tidak hanya akurat, tetapi juga aman dari penyalahgunaan, kebocoran data, dan manipulasi. Nah, sebelum kamu merasa ini sekadar isu compliance, mari kita bedah apa yang mungkin terjadi dan bagaimana kamu bisa menyiapkan tim serta codebase-mu.

Kenapa Mythos Anthropic Bisa Memicu Audit Keamanan Siber yang Lebih Ketat?

Audit keamanan siber biasanya berkembang karena ada “permintaan pasar”: regulator, enterprise customer, atau komunitas yang menuntut standar yang lebih jelas.

Mythos Anthropic, dalam pembicaraan industri, berperan sebagai semacam kerangka evaluasi yang menekankan perilaku sistem AI yang bertanggung jawab. Ketika kerangka itu diadopsi sebagai referensi internal, tim keamanan cenderung menyusun checklist baru.

Untuk developer, perubahan ini terasa pada beberapa titik:

- Scope audit melebar: dari sekadar kerentanan aplikasi (mis. injection, auth, dependency) menjadi juga mencakup risiko yang muncul dari interaksi model dan data.

- Threat model lebih “AI-native”: bukan hanya memikirkan penyerang yang mengakses server, tetapi juga penyerang yang memanipulasi prompt, memicu perilaku model, atau mengeksfiltrasi data melalui output.

- Pengujian berbasis skenario: tim mulai meminta contoh uji untuk kasus seperti prompt injection, data leakage, dan jailbreak yang relevan dengan use case produkmu.

- Audit berulang: perubahan prompt, policy, atau pipeline sering dianggap “perubahan sistem”, sehingga perlu regresi keamanan.

Dampak Langsung untuk Developer: Dari “Berfungsi” ke “Aman Terukur”

Kalau selama ini kamu menganggap security sebagai fase akhir (setelah fitur selesai), gelombang audit baru ini mendorong cara berpikir yang lebih iteratif.

“Aman terukur” artinya kamu bisa menjelaskan: risiko apa yang diuji, bagaimana caranya, dan hasilnya seperti apabukan sekadar klaim “sudah aman”.

Beberapa dampak paling terasa:

- Prompt dan instruksi menjadi artefak keamanan. Prompt bukan lagi teks biasa ia masuk kategori kontrol sistem. Audit bisa menilai apakah instruksi cukup robust terhadap manipulasi.

- Integrasi tools/agent ikut diaudit. Kalau aplikasi kamu memanggil fungsi eksternal (misalnya membaca dokumen, mengakses API internal, atau menjalankan query), maka kontrol akses dan validasi input/output menjadi fokus.

- Data pipeline diawasi lebih ketat. Data sensitif (PII, kredensial, informasi internal) harus punya batasan yang jelas: kapan boleh masuk, kapan harus disanitasi, dan kapan harus ditolak.

- Observability jadi wajib. Log yang sebelumnya “buat debugging” kini harus membantu investigasi insiden: siapa melakukan apa, kapan, dan dengan prompt seperti apa.

Risiko yang Perlu Diantisipasi dalam Audit Keamanan Siber Berbasis AI

Berikut daftar risiko yang umumnya muncul saat audit AI makin matang. Kamu bisa pakai ini sebagai bahan diskusi dengan tim security atau checklist internal sebelum audit formal.

- Prompt injection: penyerang menyisipkan instruksi tersembunyi agar model mengabaikan kebijakan atau mengubah perilaku.

- Data leakage: model mengembalikan informasi sensitif dari konteks yang seharusnya tidak diekspos.

- Jailbreak & policy bypass: upaya untuk memaksa model melanggar batasan (mis. permintaan yang melanggar aturan sistem).

- Insecure tool use: agent/alat melakukan tindakan berbahaya karena validasi input kurang ketat (contoh: akses endpoint internal tanpa izin).

- Supply chain & dependency risk: library yang dipakai untuk integrasi AI, parsing, atau logging bisa menjadi sumber kerentanan.

- Insecure output handling: output model dipakai langsung tanpa sanitasi (mis. disimpan, dirender , atau jadi input ke modul lain).

- Over-permission pada service account: token yang dipakai aplikasi terlalu luas sehingga jika bocor, dampaknya besar.

Catatan penting: risiko-risiko ini tidak berdiri sendiri. Biasanya insiden terjadi ketika beberapa faktor bertemumisalnya prompt injection + tool use yang terlalu permisif + minimnya monitoring.

Langkah Praktis: Jadikan Keamanan Bagian dari Workflow Developer

Supaya keamanan tidak lagi jadi pemikiran belakangan, kamu perlu menanamkannya ke workflow harian. Caranya bukan dengan menambah dokumen panjang, tapi dengan langkah teknis yang bisa langsung dieksekusi.

1) Bangun threat model khusus AI (yang realistis)

Mulai dari use case produkmu. Tanyakan:

- Data apa yang masuk ke model? Apakah ada PII atau informasi internal?

- Apakah model punya akses ke tool eksternal (API, DB, file system, web)?

- Siapa aktor yang bisa mengirim prompt? Apakah publik atau internal?

- Output model digunakan untuk apa? Ditampilkan ke user, dijadikan input ke sistem lain, atau memicu aksi otomatis?

Dengan jawaban itu, kamu akan punya peta risiko yang lebih “mengikat” untuk audit.

2) Terapkan kontrol akses dan pemisahan data

Kalau aplikasi kamu mengambil konteks dari dokumen atau database, pastikan aksesnya mengikuti prinsip least privilege. Implementasikan:

- Authorization per resource (bukan per user saja).

- Redaction/sanitization sebelum data masuk ke prompt untuk field yang sensitif.

- Policy gating untuk membatasi jenis permintaan yang boleh diproses.

3) Validasi input & output seperti kamu mengamankan endpoint API

Prompt injection sering “menumpang” pada input yang seharusnya dianggap teks biasa. Perlakukan input user sebagai data tidak tepercaya. Kamu bisa melakukan:

- Normalisasi input (mis. deteksi pola instruksi berbahaya, karakter aneh, atau format prompt yang mencurigakan).

- Output sanitization sebelum dirender (hindari injection) dan sebelum dipakai sebagai input ke modul lain.

- Content filtering untuk mengurangi kemungkinan output berisi data sensitif.

4) Siapkan suite pengujian keamanan AI yang bisa diulang

Audit yang bagus biasanya menuntut bukti pengujian. Buat test cases yang meniru skenario nyata:

- Prompt yang mencoba mengubah instruksi sistem.

- Permintaan yang berusaha memancing model mengungkap rahasia atau data internal.

- Kasus tool use: pastikan agent tidak bisa menjalankan aksi tanpa izin.

- Uji regresi saat prompt/policy/pipeline berubah.

Kalau kamu punya CI/CD, masukkan pengujian keamanan ini sebagai “quality gate” sebelum rilis.

5) Tingkatkan observability: log, trace, dan audit trail

Keamanan tanpa visibilitas itu seperti memadamkan kebakaran tanpa melihat api. Minimal, pastikan kamu mengumpulkan:

- Trace request: user/session, timestamp, dan versi prompt/policy.

- Metadata tool use: tool apa yang dipanggil, parameter yang diizinkan, dan hasil.

- Alerting untuk pola penyalahgunaan (mis. percobaan jailbreak berulang, permintaan yang memicu penolakan).

Pastikan juga log tidak menyimpan data sensitif secara berlebihankeseimbangan keamanan dan privasi tetap penting.

Strategi Komunikasi saat Audit: Bukan Menunggu, tapi Mengarahkan

Salah satu kesalahan umum developer adalah menunggu pertanyaan security datang, lalu bereaksi.

Lebih efektif jika kamu proaktif menyiapkan “cerita teknis” tentang sistemmu: bagaimana data mengalir, kontrol mana yang ada, dan bagaimana kamu menguji risiko AI. Dokumentasi singkat yang fokus pada bukti (test results, konfigurasi, dan kontrol akses) biasanya lebih dihargai dibanding uraian panjang tanpa verifikasi.

Kalau timmu punya peran campuran (backend, frontend, ML/AI engineer, security), buat alur tanggung jawab yang jelas: siapa yang mengatur prompt/policy, siapa yang memelihara threat model, dan siapa yang bertanggung jawab atas tool permissions.

Keselarasan: Keamanan sebagai Bagian dari Produk, Bukan Tugas Tambahan

Mythos Anthropic mungkin terdengar seperti wacana, tetapi dampaknya pada audit keamanan siber untuk developer bisa terasa cepat: standar evaluasi bergeser, risiko AI diperlakukan serius, dan bukti pengujian menjadi syarat.

Kabar baiknya, kamu tidak harus menunggu audit formal untuk bergerak. Dengan mengintegrasikan threat model AI, kontrol akses data, validasi input/output, suite pengujian yang bisa diulang, serta observability yang rapi ke workflow harian, keamanan berubah dari “urusan belakangan” menjadi kualitas inti produk.

Kalau kamu mulai dari langkah yang paling dekat dengan codebasemisalnya sanitasi output, pembatasan tool permissions, dan test cases prompt injectionkamu akan punya fondasi kuat untuk menghadapi audit baru.

Pada akhirnya, tujuanmu sederhana: aplikasi yang tidak hanya pintar, tapi juga bisa dipercaya.

Apa Reaksi Anda?

Suka

0

Suka

0

Tidak Suka

0

Tidak Suka

0

Cinta

0

Cinta

0

Lucu

0

Lucu

0

Marah

0

Marah

0

Sedih

0

Sedih

0

Wow

0

Wow

0

![[VIDEO] Rekor Dunia di Balik Suntikan Polio Massal Pertama Tahun 1955](https://img.youtube.com/vi/8eH0e--DOmU/hqdefault.jpg)